Bless: A Rede Computacional Compartilhada

A Bless é a primeira rede compartilhada do mundo que transforma dispositivos do dia a dia em um supercomputador descentralizado. Com ela, os usuários podem contribuir com poder computacional para aplicativos, sites e serviços descentralizados apenas utilizando-os. Esse modelo inovador elimina a dependência de grandes instituições e a substitui por um sistema impulsionado pela comunidade, acessível e eficiente.

A tecnologia da Bless utiliza um novo framework chamado aplicações neutras em rede (nnApps), com uma infraestrutura de nós aninhados para o compartilhamento de recursos. Isso inaugura uma era de aplicativos completamente descentralizados, seguros e de baixo custo, reduzindo as barreiras da computação de borda descentralizada tanto para usuários quanto para desenvolvedores.

🔗 Participe agora! Clique aqui para baixar a extensão do Bless e começar a acumular seus tokens.

Introdução

Os aplicativos descentralizados (dApps) desenvolvidos exclusivamente em redes blockchain enfrentam dois problemas principais:

- Os usuários não conseguem contribuir diretamente com poder computacional.

- Estão presos aos métodos de verificação e consenso da blockchain base, resultando em aplicativos monolíticos, ineficientes e pouco escaláveis.

- A Bless resolve ambos os problemas com o framework de nnApps, permitindo que os usuários forneçam poder computacional simplesmente ao abrir o aplicativo, utilizando a infraestrutura de nós aninhados. Isso possibilita que os próprios dispositivos dos usuários sejam a base de recursos computacionais, com incentivos para quem participa.

Embora governança e transações possam continuar em blockchains como Ethereum ou Celestia, cálculos intensivos (como aprendizado de máquina, interfaces de IA e jogos) são realizados em um ambiente totalmente descentralizado, rápido e eficiente fora da blockchain, através da Bless. Assim, a capacidade computacional dos aplicativos cresce proporcionalmente ao aumento de sua base de usuários.

Esse modelo representa uma transformação na forma como experimentamos a internet, permitindo a descentralização total sem os custos e complicações normalmente associados às redes descentralizadas. Com a Bless, é possível combinar a velocidade de sistemas centralizados com os benefícios da descentralização.

A Rede

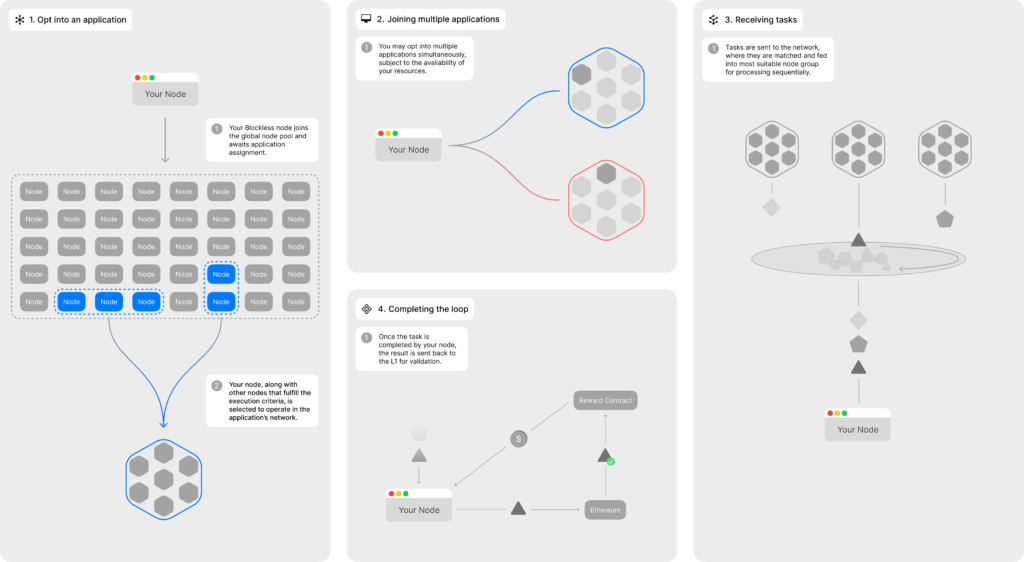

Na Bless Network, as tarefas dos aplicativos são distribuídas estrategicamente entre grupos de nós, selecionados com base em sua capacidade computacional. Esses grupos são formados e dissolvidos conforme as necessidades de cada tarefa, garantindo que os nós mais eficientes sejam escolhidos.

Diferentemente de redes descentralizadas tradicionais, que não distinguem os nós por especificações de hardware, a Bless evita a centralização excessiva ao priorizar a alocação eficiente.

Para tarefas pesadas, como aprendizado de máquina, servidores de alto desempenho são usados.

Para atividades mais leves, como recuperação de dados, laptops e celulares são suficientes.

Os nós aninhados executam apenas tarefas que podem manejar, enquanto a rede mais ampla da Bless fornece suporte adicional quando necessário.

Processo de Alocação de Tarefas

- Especificação: O desenvolvedor define a quantidade de nós necessária para o aplicativo.

- Seleção Dinâmica: A Bless escolhe os nós ideais com base em localização geográfica, hardware e pontuação de desempenho.

- Execução Segura: Os nós selecionados baixam os arquivos em código binário WASM (WebAssembly) e os executam em um ambiente seguro.

- Validação e Armazenamento: Após a execução, a rede valida os resultados conforme as exigências do aplicativo e os registra em blockchain, criando um sistema transparente de recompensas.

Segurança e Incentivos

A rede utiliza um modelo de Prova de Participação (Proof of Stake – PoS), onde quem possui tokens Bless permite que nós aninhados forneçam recursos computacionais automaticamente.

Os operadores de nós podem usar o software dedicado da Bless (disponível como aplicativo desktop ou extensão para navegador) para contribuir com múltiplos aplicativos simultaneamente.

Tecnologias Principais

Para entender melhor como tudo isso é possível, detalhamos abaixo alguns dos principais componentes técnicos da Bless.

- Correspondência dinâmica de recursos

Se os usuários podem fornecer recursos computacionais para aplicações simplesmente ao utilizá-las, o pool de dispositivos de usuários (nós) naturalmente apresentará uma variedade de especificações de hardware e capacidades para concluir cálculos. Isso inclui desde máquinas dedicadas ao treinamento de aprendizado de máquina (ML), computadores de mesa usados para jogos ou edição de vídeo, até laptops e smartphones utilizados para navegação na web e atividades on-chain.

A Correspondência Dinâmica de Recursos da Bless é um mecanismo abrangente que categoriza esses dispositivos e os aloca para as tarefas computacionais mais adequadas. Cada solicitação computacional na rede inicia um processo de seleção que identifica os nós online capazes de atender aos requisitos básicos da tarefa. Essa etapa evita que dispositivos menos potentes, como PCs domésticos, sejam sobrecarregados com cálculos complexos, como a geração de provas de Conhecimento Zero (Zero-Knowledge proofs). Além disso, garante que tarefas mais leves não sejam designadas a grandes servidores, permitindo que dispositivos menores assumam essas cargas com eficiência.

Uma avaliação baseada em Simulated Annealing (SA) refina ainda mais esse processo, identificando os dispositivos mais confiáveis e capazes para tarefas específicas. Essa avaliação considera fatores como tempo de resposta, especificações de hardware e o desempenho histórico do nó. Nós com baixo desempenho recebem uma classificação inferior e, consequentemente, menos trabalho, aumentando a eficiência geral da rede.

Esses passos coordenados permitem à Bless gerenciar diversas computações de forma eficiente, mantendo altos padrões de segurança, confiabilidade e desempenho na rede.

- Distribuição aleatória

Para reduzir o risco de comportamentos maliciosos na rede, a Bless utiliza um algoritmo de distribuição aleatória para alocação de tarefas. Essa abordagem aborda uma vulnerabilidade em que atores mal-intencionados com recursos computacionais abundantes poderiam antecipar e explorar tarefas intensivas em cálculos (como inferência de ML).

O algoritmo emprega um método de distribuição baseado em quadrados Greco-Latinos, garantindo uma distribuição uniforme e consciente dos recursos entre os nós selecionados. Assim, dentro do grupo de nós ideais escolhidos para uma tarefa específica, apenas alguns são designados. Isso impede que os nós prevejam a alocação de uma tarefa específica, fortalecendo a integridade da rede.

- Runtime seguro com Web-Assembly (WASM)

Para manter a estabilidade da rede, a Bless incorpora um runtime seguro baseado em Web-Assembly (WASM), que separa as tarefas computacionais das demais atividades do dispositivo do nó. Esse runtime seguro aloca exclusivamente recursos do sistema (como CPU, GPU e RAM) para as aplicações da Bless Network. Assim, mesmo que o dispositivo do nó esteja realizando atividades intensivas, como edição de vídeo, streaming ou jogos, o desempenho e a eficiência das aplicações Bless permanecem inalterados.

Além disso, o runtime seguro garante a confidencialidade e integridade ao impedir que o dispositivo do nó acesse ou altere os processos internos do runtime. Ele também protege contra o consumo excessivo de recursos e acessos não autorizados a dados sensíveis.

Para desenvolvedores, o runtime versátil do Web-Assembly permite à Bless suportar aplicações construídas em diversas linguagens de programação amplamente utilizadas, como Python, JavaScript, Go e Rust. Isso amplia sua acessibilidade e facilita a integração de novos trabalhos na rede.

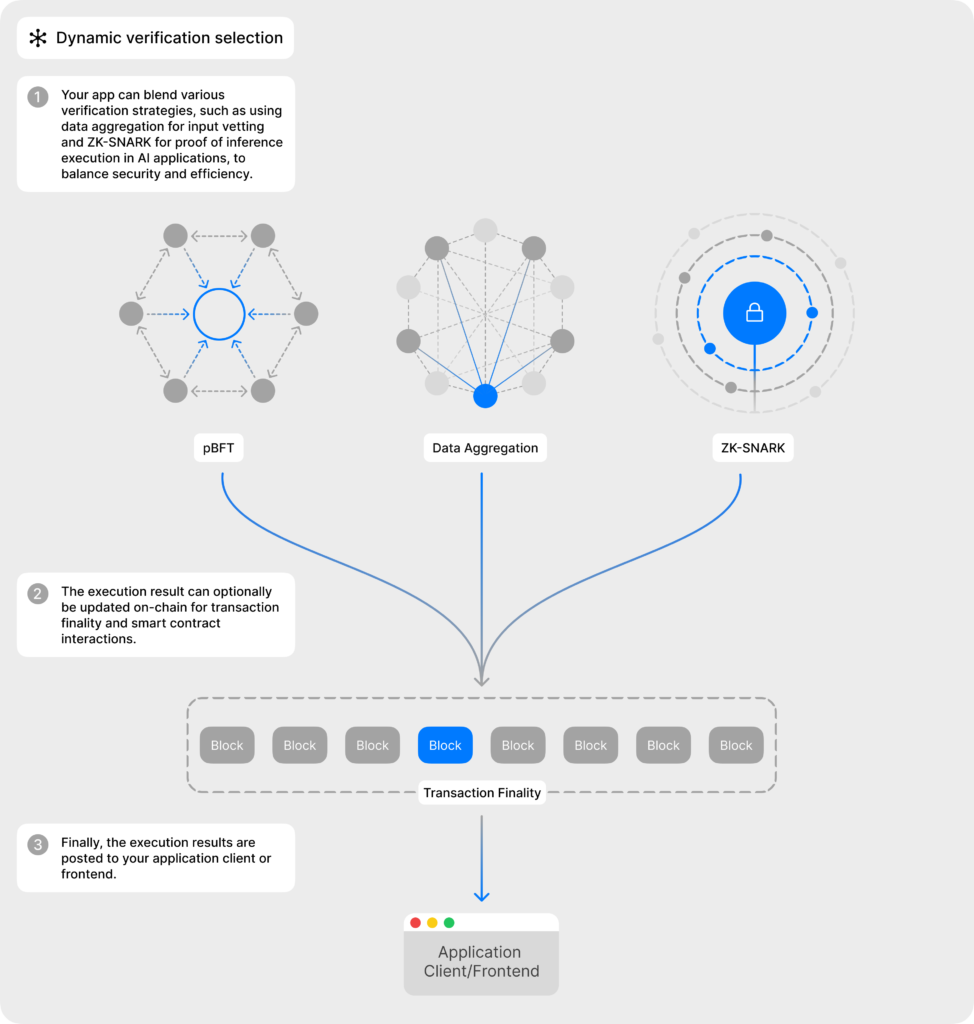

- Mecanismo dinâmico de verificação

A Bless vai além da distribuição aleatória e do runtime seguro WASM para garantir segurança e tolerância a falhas, oferecendo às aplicações a opção de implementar um mecanismo adicional de verificação para cada tarefa computacional. Esse mecanismo modular permite processar uma ampla variedade de cálculos de forma eficiente, de acordo com as necessidades de cada caso.

Por exemplo, em tarefas como a obtenção de preços de mercado do Bitcoin, os nós da Bless podem consolidar os dados e calcular uma média ponderada para garantir resultados precisos e confiáveis. Para tarefas que resultam em respostas binárias (sim/não), algoritmos de consenso como o Practical Byzantine Fault Tolerance (pBFT) ou RAFT são mais adequados, garantindo uma tomada de decisão otimizada.

Para verificar os resultados e assegurar que os cálculos foram realizados corretamente, os nós da Bless também podem gerar Provas de Conhecimento Zero (Zero-Knowledge Proofs) como uma etapa final de verificação. Essa abordagem modular e de múltiplas camadas fortalece a confiança e a confiabilidade nas aplicações que utilizam a Bless, garantindo que sejam respaldadas por cálculos sólidos e seguros.

Essas tecnologias formam a base da Bless, proporcionando uma rede eficiente e confiável para aplicações descentralizadas.

Leave a Reply